So schützen Sie Ihr iPhone, Ihre Fotos und Ihr iCloud-Konto

In den USA machen iPhone-Nutzer mittlerweile rund 45% aller Smartphone-Nutzer aus (Stand Januar 2020), und fast eine Milliarde Nutzer speichern Daten mit Apples iCloud. Angesichts der riesigen Menge an verfügbaren persönlichen Daten sind Hacking-Versuche hartnäckig, raffiniert und wahllos .

Dieser Artikel wurde erstellt, um Sie beim Schutz Ihrer Apple-Geräte und -Daten vor Hackern zu unterstützen. Wir haben die effektivsten Methoden entwickelt, um Ihre Geräte und Daten zu schützen. Beginnen Sie mit den Grundlagen und gehen Sie zu umfassenderen Sicherheitsmaßnahmen über.

Since 2017, Apple have allowed "differential privacy" on iCloud user data. This function allows users to enable or disable data-sharing for analytical purposes. The same iOS 10.3 update also included numerous notifications promoting two-factor authentication (2FA) adoption. Both actions work to keep your iPhone data safer.

Wie kann ich meine Daten schützen?

Jennifer Lawrence, Kirsten Dunst and Kate Upton were among the victims of the notorious Celebgate hacking attacks, which accessed data from iCloud accounts remotely and without permission. Celebrity hacks show these breaches can happen to anyone, Apple already implements numerous safety and privacy protections as defaults (such as 2FA) to make sure your iOS devices and iCloud data is kept safe. Successful hacking attacks are almost always the result of users failing to implement Apple’s security tools properly or phishing.

You can use this article to ensure you’re making the most of Apple’s security features. First, we cover the 12 most important steps to protecting your data which we recommend every iCloud user follows. Once we've covered the essentials, we outline a further five safety measures which are slightly more advanced or involved. You may want to consider implementing these steps if you are at particular risk of being hacked, or if your data is particularly sensitive:

12 Easy safety measures everyone should always take to protect their iPhone, Photos, & iCloud data🔒

Beginnen wir mit den Grundlagen ...

1. Beware of phishing attempts

Phishing-Nachrichten sind gefälschte Nachbildungen legitimer Sicherheitsmaßnahmen. Hierbei handelt es sich um E-Mails, Textnachrichten und Anrufe, die Sie von Apple, Google oder anderen vertrauenswürdigen Unternehmen erhalten und die normalerweise dringende oder zeitkritische Nachrichten enthalten, z. Da diese E-Mails, Nachrichten und Anrufe darauf ausgelegt sind, auf persönliche Informationen zuzugreifen, werden häufig Benutzeranmeldeinformationen abgefragt. Das alles ist Unsinn - und gefährlich anzuklicken.

Seien Sie vorsichtig bei unerwarteten E-Mails, Nachrichten oder Telefonanrufen, in denen Sie nach persönlichen Daten gefragt werden. In einer solchen E-Mail könnte beispielsweise Folgendes stehen: "Wir haben kürzlich verdächtige Aktivitäten in Ihrem iCloud-Konto festgestellt. Verwenden Sie dieses Formular, um Ihr Passwort zurückzusetzen."

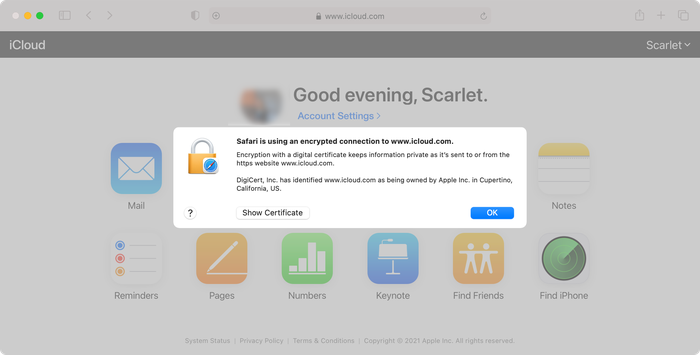

Whenever you see an email asking for credentials, check the URL. If you see any domain other than iCloud.com, or if you notice an insecure certificate when browsing, it's most likely a phishing attempt. Here's Apple's icloud.com, and the secure certificate that you should see on it:

Es ist sehr unwahrscheinlich, dass Nachrichten und Anrufe, die angeblich von Apple stammen, authentisch sind, da Apple Sie mit größerer Wahrscheinlichkeit direkt über eine Benachrichtigung an Ihr iOS-Gerät benachrichtigt.

We recommend you always access your iCloud account manually, by opening in a new tab in your web browser and typing in "icloud.com", even if you think a message may be authentic. Always use the official iCloud site to log in, change a password, or check up on warning messages. You can also get in touch with Apple’s security team to report any phishing attempts to them.

Sie haben eine Nachricht erhalten, über die Sie sich wirklich Sorgen machen? 😰 Sehen Sie in unserer Anleitung nach, was zu tun ist, wenn Sie möglicherweise gehackt wurden .

2. Keep your email address private

Hin und wieder wird ein Exploit entdeckt, der Ihre Daten durch einfaches Klicken auf einen Link gefährden kann.

Mike Murray, ein Sicherheitsexperte von Lookout, beschrieb den letzten Exploit als "das fortschrittlichste Spyware-Paket, das wir auf dem Markt gesehen haben". Es war mit der NSO Group verbunden, einem israelischen Unternehmen, das Sicherheitsanträge für Regierungen stellt. Einige Stunden später veröffentlichte Apple ein iOS-Update, mit dem diese Sicherheitsanfälligkeit behoben wurde.

Was können wir daraus ziehen? Obwohl das Problem schnell behoben wurde, konnten andere Sicherheitslücken entdeckt werden. Eine private E-Mail-Adresse ist eine gute Möglichkeit, um auf diese Weise gezielte oder zufällige Spyware-Angriffe zu vermeiden. Hier sind drei Dinge, die Sie tun können, um den Datenschutz zu gewährleisten:

- Use a separate email address for purchases, social networks, and promotional messages, and a private, rarely disclosed one for any information you wish to keep secure. Share it only with trusted people.

- Vermeiden Sie das Öffnen von Nachrichten, die wie Spam aussehen, auch wenn sie Ihre Filter nicht mehr erfüllen.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für Ihre E-Mail (mehr zu 2FA weiter unten). Verwenden Sie möglicherweise Ihre Handynummer, um Benachrichtigungen über verdächtige Aktivitäten zu erhalten.

- E-Mails verschlüsseln - Verwenden Sie einen webbasierten E-Mail-Anbieter oder richten Sie Outlook so ein, dass verschlüsselte Verbindungen mit GPG verwendet werden .

Yahoo!'s 2013 email scandal, in which all 3 billion Yahoo! email accounts were hacked, revealed that email accounts are sometimes not as well protected as you might hope.

If one of your accounts becomes hacked, that weakens all linked accounts. If hackers gain access to your email account, they may try to send a password reset email to your email address using the iCloud login system.

Wenn Sie ein iCloud-Konto haben, das mit einem Yahoo! E-Mail-Adresse, es ist am besten, Ihr Passwort so schnell wie möglich zu ändern. Noch besser, wechseln Sie einfach den E-Mail-Anbieter. Entschuldigung, Yahoo! Google Mail ist robust.

3. Update your iPhone passcode

Ihr iPhone-Passcode ist der numerische Code, den Sie eingeben müssen, wenn Face ID oder Touch ID nicht funktionieren. Seit iOS 9 ist die Standardlänge für diesen Code sechsstellig. Das Knacken dauert erheblich länger als beim vorherigen vierstelligen Standard. Es gibt 9.999 mögliche Kombinationen für einen 4-stelligen Passcode, verglichen mit 999.999 Kombinationen für einen 6-stelligen Passcode.

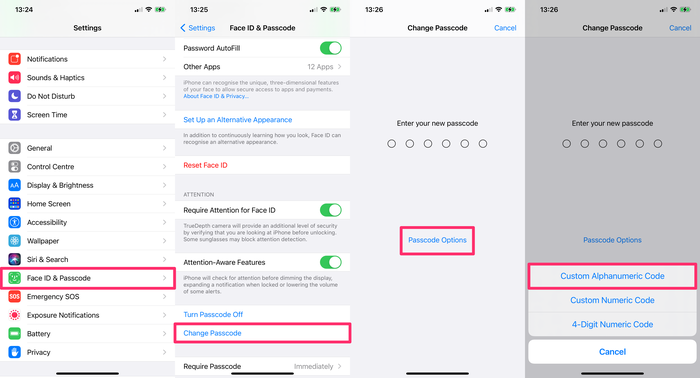

Um den Schutz Ihres iPhones weiter zu erhöhen, können Sie in Ihrem Passcode neben Zahlen auch Buchstaben verwenden. Wenn Sie einen alphanumerischen Code mit mehr als acht Buchstaben und Zahlen verwenden, können Sie sicher sein, dass der Passcode nicht gehackt oder erraten werden kann - solange Sie keine offensichtliche Kombination verwenden.

Here's how to make your iPhone passcode longer and use an alphanumeric passcode:

-

Go to

Face ID & PasscodeorTouch ID & Passcode -

Enter your current passcode

-

Tap

Change Passcode, enter your passcode again, then selectPasscode Options -

Select

Custom Alphanumeric CodeorCustom Numeric Code -

Enter your new passcode twice to reset

Stellen Sie sicher, dass Sie sich Ihren Passcode merken, um Datenverlust zu vermeiden! Es wird empfohlen, einen alphanumerischen Passcode mit mindestens 8 Zeichen zu erstellen.

4. Use strong passwords across your accounts

Achten Sie beim Thema Passwörter und Passcodes darauf, dass Sie in allen Konten sichere Passwörter verwenden.

You also need to make sure to use different passwords across all accounts, particularly when it comes to those accounts with the most valuable data. Hackers often target less protected sites, and then try these passwords out on other accounts owned by the user.

At the very least, keep your iCloud password different from the passwords you use on less secure sites, and make sure it is sufficiently complex.

When choosing a new password, aim to meet the following three criteria:

-

Strong: Use a combination of lower and upper case letters, numbers, and special characters. Replace certain letters with numbers or symbols:

beardak0tast@arhip, for example. -

Long: the longer a password is, the greater the number of combinations a hacker needs to crack it. Consider using phrases to protect the integrity of your account, which are easy for you to remember as an individual but difficult for existing software to rapidly generate. Ideal passwords are at least 14 characters long.

Hard to guess: Avoid password terms that include personal information, like your birthday, pet's name, or a favourite colour, because they're easy for hackers to guess. Don’t choose a favourite band, your birthplace, or any other relatable guess as your iCloud password. The Telegraph has written on the most commonly used passwords; they're all worth avoiding!

Wenn Sie nicht sicher sind, wie sicher Ihr Passwort ist, gibt es ein paar kostenlose Online-Tools, die Ihnen helfen:

We don't recommend putting your actual password into either of them, though. Just put something in of similar complexity.

Vergessen Sie nach dem Erstellen eines neuen Kennworts nicht, das Kennwort an einem sicheren Ort aufzubewahren. Wenn Sie für jedes Konto ein eindeutiges Kennwort haben, kann es schwierig sein, den Überblick zu behalten. Sie können daher einen Kennwort-Manager verwenden, um Ihre verschiedenen Kennwörter zu kompilieren und auf sie zuzugreifen.

Tools wie 1Password (kostenpflichtig) oder KeePass (kostenlos) generieren zufälligen Text, der im Allgemeinen sehr sichere Passwörter enthält, und helfen Ihnen, Ihre Passwörter und vertraulichen Daten sicher zu speichern.

Back in 2016, Colin Powell and George W. Bush lost their email data after their accounts was illegally accessed by a hacker. The hacker managed to gain access by guessing the answers to their security questions. Beware!

Many common security questions ask for information that could be public knowledge. For example, many security questions ask for your mother's maiden name. This information is not exclusively known by you and could be accessed by a hacker.

Verwenden Sie schwierigere Fragen und Antworten für Ihre Sicherheitsfragen, um die Sicherheit Ihres Kontos zu gewährleisten. Wählen Sie eine alternative Frage aus, z. B. "Was ist Ihr Lieblingsfilm?" Oder "Wer ist Ihr Lieblingsautor?". Im Idealfall erstellen Sie die Antworten und zeichnen Sie die erfundenen Antworten in einem sicheren Kennwort-Manager auf. Durch die Verwendung schwierigerer Sicherheitsfragen haben Sie eine bessere Chance, Ihre Daten zu schützen.

5. Activate two-factor authentication (2FA)

Die Zwei-Faktor-Authentifizierung ist ein Prozess zur Überprüfung des Kontoinhabers, der bei jedem erneuten Anmeldeversuch ausgelöst wird. Apple hat 2FA im Jahr 2016 eingeführt, und wir von Reincubate bieten seitdem Unterstützung für diese Funktion.

2FA protects the iCloud account even where the password is known to somebody else. As long as a potential hacker doesn’t have access to any of your trusted devices, your iCloud account remains inaccessible.

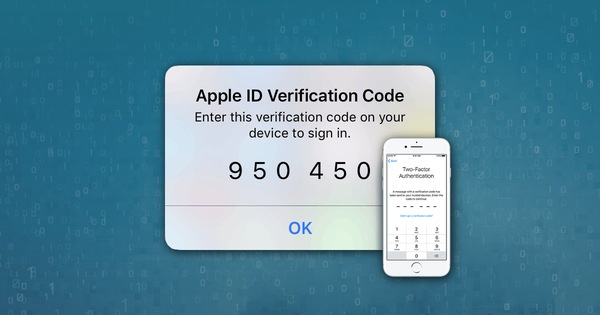

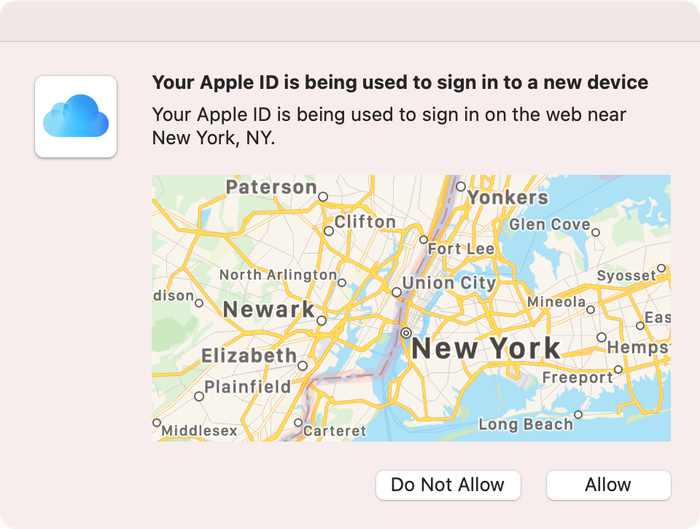

Die Zwei-Faktor-Authentifizierung funktioniert folgendermaßen: Wenn Sie versuchen, sich bei Ihrem iCloud-Konto anzumelden, wird Ihnen ein eindeutiger Code gesendet. Um den Anmeldevorgang abzuschließen, müssen Sie sowohl Ihr Passwort als auch den Code eingeben, den Sie auf Ihrem Telefon erhalten haben. Ohne den Code (zufällig in Echtzeit generiert) kann jeder, der auf das Konto zugreifen möchte, nicht eintreten - auch wenn er Ihren Benutzernamen und Ihr Passwort hat. Also, Hacker werden ausgesperrt und Sie erhalten ein Pop-up oder eine Textnachricht, die Sie warnt, wenn und wenn sie versuchen einzudringen.

Dies wird auf einem Apple-Gerät mit 2FA angezeigt, wenn versucht wird, sich von einem neuen Standort aus anzumelden:

2FA is standard for all new Apple devices. If you use an Apple device that doesn't use 2FA as a default, here's how to can enable two-factor authentication for iCloud:

On your iPhone, iPad, or iPod touch with iOS 9 or later:

-

Go to

Settings -

Click on your name to access

Apple ID -

Tap

Password & Security -

Tap

Turn on Two-Factor Authentication

In unserem Handbuch werden die Zwei-Faktor-Authentifizierung und ihre Geschichte detaillierter beschrieben.

6. Don’t use unsecured wireless networks (and use a VPN)

Kostenlose Hotspots können eine bequeme Möglichkeit sein, im Internet zu surfen, insbesondere wenn Sie unterwegs sind. Aber sie sind nicht sicher.

Wer ein Netzwerk betreibt, kann über dieses Netzwerk gesendeten Datenverkehr abfangen oder aufzeichnen. Wenn Sie nicht wissen, wer das Netzwerk betreibt, und Sie ihnen nicht vertrauen, sollten Sie es nicht verwenden. Es besteht auch die Möglichkeit, dass andere Benutzer ungesicherter Netzwerke Ihr Gerät angreifen und Ihren Datenverkehr oder Ihre Daten abfangen.

The safest thing you can do is to avoid accessing the internet using these hotspots. Secured public Wi-Fi connections are safer, but you are still exposed to risks if you use them to access the cloud.

Use a good data plan with your carrier instead, and make sure your home WiFi network is secured.

If you do need Wi-Fi access on the go, invest in a Mi-Fi device, or consider using a VPN to protect your traffic. Bear in mind that using a VPN won't protect your device from other users on the network.

7. Use "Find My" to secure lost or stolen devices

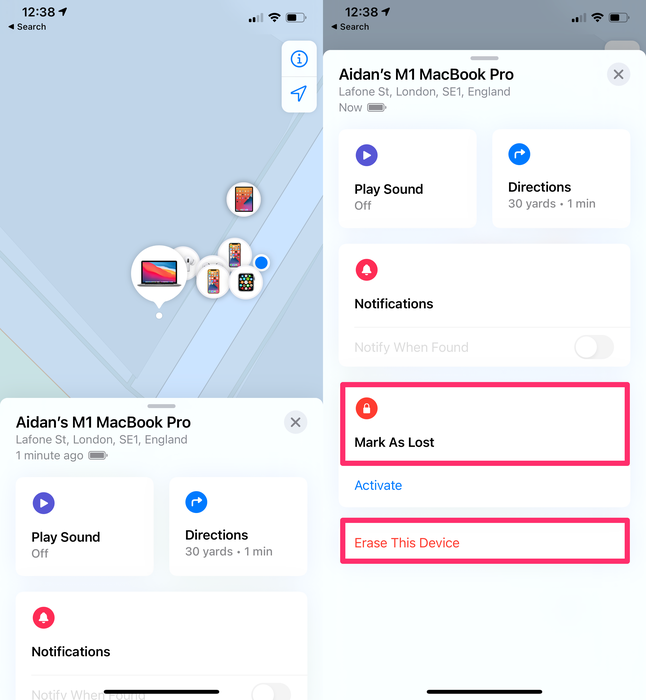

Once activated, this option allows you to get in touch with your lost or stolen iPhone, or to remotely erase it. We’ve covered this in-depth here. You can essentially wipe the data on your iPhone until you recover it.

To wipe your data using "Find My":

-

Go to the

Find Myapp on a linked device -

Under

Devices, select the device that is lost or stolen. -

Select

ActivateunderMark As Lostfor that device. -

You can add a contact number to be used by anyone who finds your device.

Another benefit of this feature is that it prevents anyone else from using your iPhone if it's stolen. It can't easily be reactivated, so it's worth a lot less to a potential thief. You can also erase the data from your device using from the Find my app.

8. Enable "Erase Data" on your device

This is one of the most simple methods to prevent your phone from being attacked. If this option is enabled and somebody tries to guess your passcode, your iPhone will wipe itself after 10 failed attempts. Don't worry: this isn't something you're likely to do by accident. There's a long timeout between failed attempts. It'd take a serious attempt to have someone erase your phone.

To activate this feature:

-

Go to

Settingson your iPhone -

Tap

Face ID & PasscodeorTouch ID & Passcode -

Activate the

Erase Dataoption

9. Use local iPhone backups instead of iCloud

If you do enable "Erase Data", you should also create regular backups. An iPhone backup won't protect your data, but it will ensure that you can access your data in the event of theft or loss. iCloud backups are convenient, but they're not end-to-end encrypted, meaning it's at least theoretically possible for them to be remotely accessed.

Regelmäßige Backups sind so wichtig, dass es sogar einen Welt-Backup-Tag nur für sie gibt. Trotz größerer Aufmerksamkeit, besserer Gewohnheiten und einfacherer Technologie erstellen viele Benutzer immer noch keine regelmäßigen Sicherungen.

Wir haben einen umfassenden Leitfaden für die Sicherung Ihrer iPhone oder iPad geschrieben hier .

Wenn Sie die Meldung " iPhone-Sicherung fehlgeschlagen " oder " iPhone nicht gesichert " erhalten, wird Ihr Telefon nicht gesichert. Wenn Sie also Ihr Gerät verlieren, verlieren Sie Ihre Daten.

10. Sign out of iCloud on unused devices and browsers

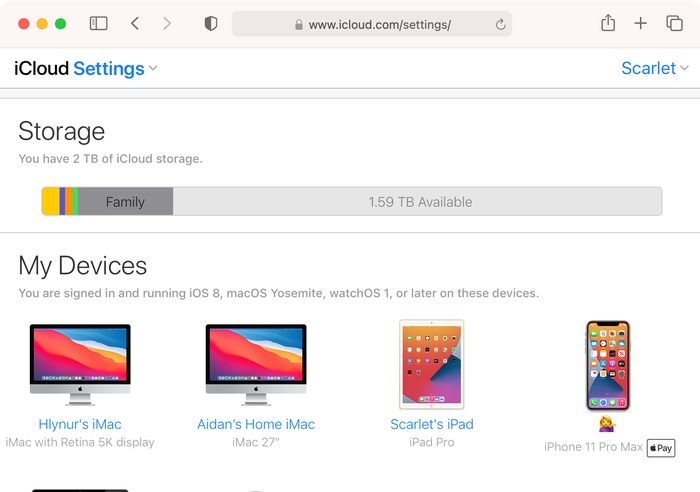

Alle Geräte, mit denen Sie iCloud verwenden, sind mit Ihrem iCloud-Konto verbunden. Hier autorisierte Geräte haben auf niedriger Ebene Zugriff auf Ihr iCloud-Konto und alle darin enthaltenen Daten. Hacker können versuchen, Zugriff auf Ihre iCloud-Daten zu erhalten, indem sie Ihrem iCloud-Konto zusätzliche Geräte hinzufügen.

To view and remove iCloud devices on your device:

-

Go to

Settings -

Click on your name to access

Apple ID -

Scroll down to view the devices connected in your iCloud account.

-

To remove a device, select it, then select

Remove from account -

If you find and remove any devices you do not recognise, change your iCloud password.

To view and remove iCloud devices from a browser:

-

Go to iCloud.com

-

Sign in, then go to

Settings -

Select

My Devices -

Remove any devices you don't recognise or no longer use.

-

If you find and remove any devices you do not recognise, change your iCloud password.

Sobald Sie ein Gerät entfernt haben, können Sie es nicht mehr mit "Find my" finden.

Sie sollten nicht nur nicht verwendete iCloud-Geräte entfernen, sondern sich auch bei Verwendung eines freigegebenen Browsers von Ihrem iCloud-Konto abmelden.

If you logged in to iCloud on a computer that is not your own (such as a work computer or friend’s computer) and forgot to log out, you can log out remotely.

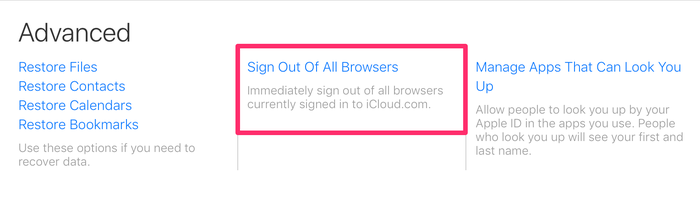

To sign out of iCloud remotely:

-

Go to iCloud.com and log in with your username and password.

-

Select

Account Settings -

Scroll to the bottom of the screen to find the link that says

Sign Out Of All Browsers -

Click it and you'll be signed out of all browsers on any device anywhere in the world where you are signed in to your iCloud account

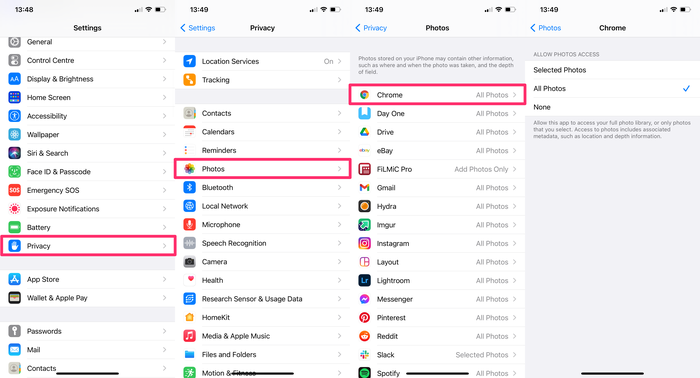

11. Turn off access to sensitive data for apps that don’t need it

To keep your data private you can also restrict access to apps that don’t need it, for example, access to your contacts, calendar, photos, etc.

To restrict access for apps on your device:

-

Go to

Settings -

Select

Privacy -

Select one of the apps listed, such as

Photos

Hier können Sie die Apps anzeigen, die aktuell Zugriff auf diese Daten haben. Schalten Sie den Schalter rechts um, um den Zugriff auf Daten für jede App zu entfernen.

12. Secure your lock screen

Entgegen der landläufigen Meinung machen Touch ID und Face ID Ihr iPhone nicht vollständig unhackbar. Kurz nachdem Apple FaceID auf den Markt gebracht hatte, erstellte das Cybersicherheitsunternehmen Bkav eine gedruckte Maske, mit der ein iPhone X entsperrt werden kann .

Lockscreen-Angriffe über Touch ID, Face ID oder Ihren iPhone-Passcode sind nicht sehr verbreitet, da sie den direkten physischen Kontakt des Hackers mit Ihrem Telefon erfordern. Sie sind jedoch der einfachste und wahrscheinlichste Angriffsversuch, wenn Ihr Gerät erfolgreich ist ist nicht richtig konfiguriert.

Entfernen Sie zum Sichern des Sperrbildschirms den Zugriff auf Funktionen und Steuerelemente, wenn das Telefon gesperrt ist. Wenn Sie bei gesperrtem Telefon Zugriff auf USB-Zubehör gewähren, kann ein Hacker Ihr Telefon einfach an den Computer anschließen und Ihre Daten herunterladen. Ebenso könnten sie, wenn sie auf Siri zugreifen können, Zugriff auf Ihre Nachrichten erhalten.

Der beste Schutz vor physischen Angriffen auf Ihr iPhone besteht darin, den Zugriff auf verschiedene Steuerelemente und Funktionen vom Sperrbildschirm zu entfernen.

To deactivate access from the lock screen:

-

Go to

Settings -

Select

Face ID and PasscodeorTouch ID and Passcode -

Enter your iPhone passcode

-

Scroll down to the bottom of the screen and disable access to Control Centre

We've disabled access to all controls from the lock screen because that's the safest approach. At a minimum, we recommend you remove lock screen access to all of the following:

-

Today View

-

Notification Centre

-

Control Centre

-

Siri

-

Reply with Message

-

Home Control

-

USB Accessories

Fünf weitere Sicherheitsmaßnahmen, die Sie möglicherweise implementieren möchten

Wenn Sie sich besonders um den Schutz und die Sicherheit Ihrer Daten sorgen, können Sie die folgenden fünf Sicherheitsmaßnahmen anwenden, um Ihre Daten und Geräte weiter zu schützen.

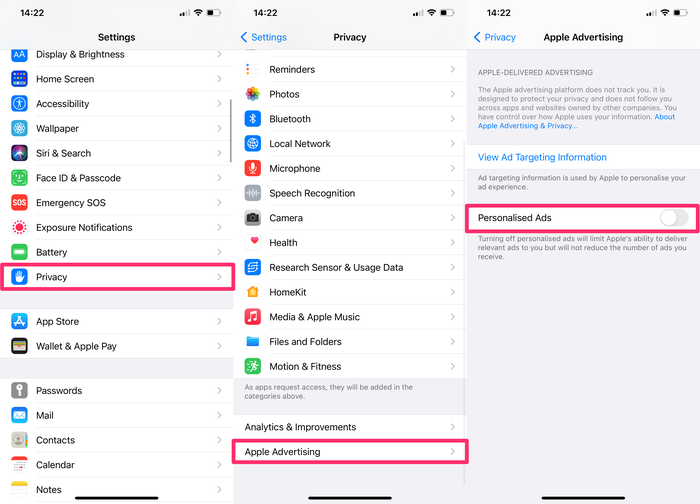

1. Turn off "Personalised Ads"

Ad tracking is used by advertising networks to target ads to you. If you limit this, it restricts tracking of ads across apps. Well, apart from when Google bypass it.

To limit ad tracking on your iOS device:

-

Go to

Settings -

Select

Privacy -

Scroll to the bottom of the screen and select

Advertising -

Toggle to turn off

Personalised Ads

Sie können die Reset Advertising Identifier auch Reset Advertising Identifier , um den Verlauf der Daten zu entfernen, die bereits zusammengestellt und zum Versenden gezielter Werbung verwendet wurden.

2. If you're a macOS user, consider pair-locking your iPhone

Pair-Locking erfordert ein wenig technisches Wissen und ist nicht jedermanns Sache. Deshalb haben wir es in einem anderen Artikel ausführlicher behandelt . Kurz gesagt, es verhindert, dass Ihr iPhone jemals Daten mit einem anderen Computer austauscht.

3. Delete unwanted or sensitive content from Photo Stream or iCloud Photo library

Wenn Sie besonders vertrauliche Inhalte in Ihrer Fotobibliothek haben, ist es möglicherweise sinnvoll, diese überhaupt nicht auf Ihrem Smartphone zu speichern. Wenn Sie ein sensibles Bild löschen, stellen Sie sicher, dass Sie es auch aus "Gelöschte Objekte" entfernen. Beachten Sie alle Möglichkeiten, wie diese Daten wiederhergestellt werden können .

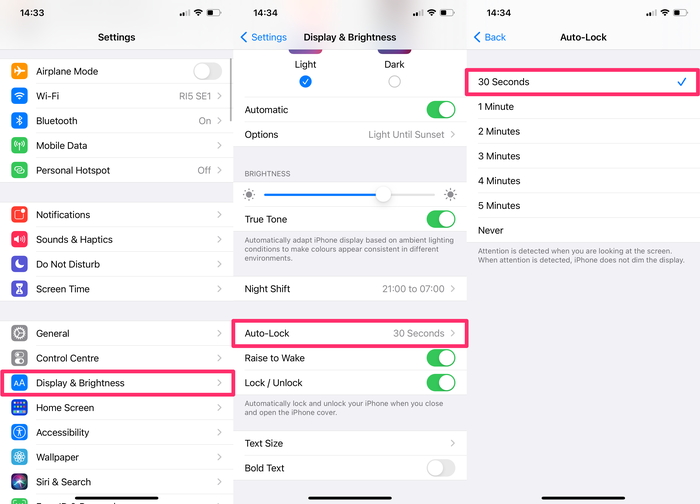

4. Decrease the time until the iPhone locks itself

iPhones werden von Zeit zu Zeit auf der Straße gerissen. In diesem Fall wird das iPhone normalerweise entsperrt und der Dieb hat Zugriff auf alles.

Um dies zu verhindern, verwenden Sie ein kürzeres Zeitintervall für die automatische iPhone-Sperre. Um die Anzahl der Sekunden zu verringern, bis der Telefonsperrbildschirm aktiviert wird, müssen Sie die Einstellungen des Auto-Lock-Timers ändern.

To decrease your phone's lock time:

-

Go to

Settings -

Scroll down and select

Display & Brightness -

Select

Auto-Lockand adjust the time available until the iPhone is locked.

The shortest interval of time is 30 seconds. Activate this option and confirm the action.

5. Encrypt your locally saved data

Wenn Sie sensible Daten auf Ihrem Computer haben, sollten Sie diese am besten verschlüsseln. In Windows ist BitLocker integriert, und auf Macs ist FileVault installiert . Beide sind großartig - und kostenlos zu benutzen. Schalte sie an.

Wenn Ihr Computer gestohlen wurde und über eine verschlüsselte Festplatte verfügt, können Sie einen Versicherungsanspruch geltend machen und diesen vergessen, vorausgesetzt, Sie haben ein sicheres Kennwort. Es ist schön, sich keine Sorgen zu machen, dass jemand auf Ihre Daten zugreift. Riskiere es nicht!

Fazit

Wir haben die wichtigsten Sicherheitsfunktionen behandelt, um nicht autorisierten iPhone- oder iCloud-Zugriff einzuschränken. Mit der Entwicklung neuer Tools durch Hacker und Forensikunternehmen steigen die Risiken und machen die Sicherheit zu einem ständigen Kampf.

As a company, data privacy and security are in our DNA. We built iPhone Backup Extractor to be compatible with all of Apple's security measures, and we're committed to ensuring our product is used by legitimate, ethical users. Stay safe!